AWS IAM徹底入門:権限管理とセキュリティの要点

目次

AWS IAMとは?

AWS(Amazon Web Services)を安全に利用するために、最優先で理解すべきサービスがIAM(Identity and Access Management:アイアム)です。

簡潔に言うと、IAMは「誰が、AWS上で、何をできるか」を管理する仕組みです。オフィスのセキュリティに例えると、社員証(本人確認)と会議室への入室許可(権限確認)をまとめて管理する、総務部のような役割を担っています。

IAMを理解するうえで不可欠なのが、「認証」と「認可」の区別です。漢字でも英語でも似たような表記となっていますが、役割は明確に異なります。

- 認証(Authentication):本人確認。「あなたは誰ですか?」を確認する行為

- 認可(Authorization):権限付与。「あなたはどこまで操作してよいですか?」を決めること

AWS IAMはこの2つをまとめて制御することで、正しい人が、正しい範囲内でのみ、AWSのリソースを操作できる環境を作り出します。これは、AWSにおけるセキュリティと運用管理の土台となる重要な基盤です。

IAMでできることの全体像

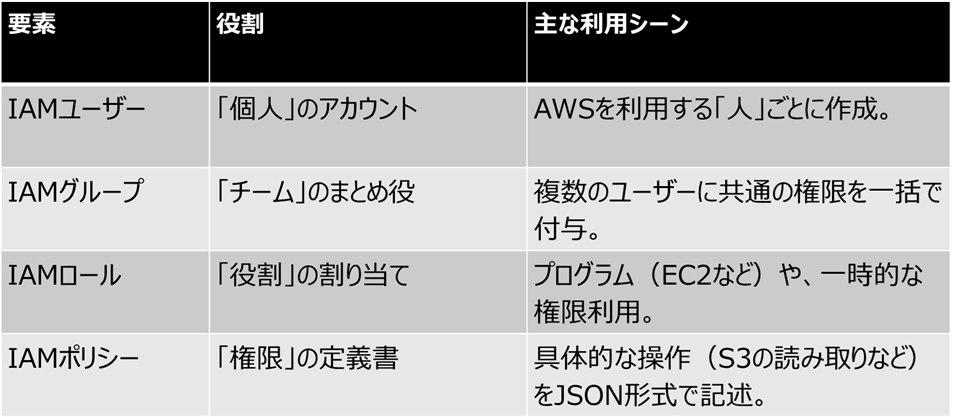

IAMには権限管理のために複数の機能がありますが、すべてを最初から覚える必要はありません。まずは次の4つの基本要素を押さえるだけで、ほぼ全体像がつかめます。

これらは「誰が(何が)」にあたるエンティティと、「何を許可するか」を定義するポリシーに分けられます。

社内の運用に当てはめると、次のように使い分けます。

- IAMユーザー:新入社員の佐藤さんに、自分専用のログインIDを発行する。

- IAMグループ:「開発エンジニア」グループを作り、所属メンバー全員に同じ権限を与える。

- IAMロール:サーバー(EC2)に対して、「S3へ写真を保存する」という役割(権限)を貸し出す。

- IAMポリシー:「S3の読み取りだけ許可する」といった、具体的なルールを作成する。

混乱しやすいポイントは「IAMポリシーが権限の実体」であり、ユーザーやグループ、ロールに「ポリシーを付ける」ことで、誰に(何に)権限を付与するかが決まるという点です。

[ 誰に ] + [ どのポリシーを貼るか ] = [ 実行できること ]

ユーザー、グループ、ロールという「箱(対象)」に対して、ポリシーという「中身(許可証)」をペタペタと貼り付ける(アタッチする)ことで、初めて権限が有効になります。

IAMが重要視される理由

AWS運用において「IAMこそが最優先」と言われるのには、避けて通れない2つの大きな理由があります。

セキュリティの強化

AWSはインターネットを通じてどこからでも操作できるクラウドサービスです。そのため、「たった一つの設定ミス」が重大なセキュリティ事故に直結します。

よくある事故の例が、「本来関係ない人が本番環境を削除できてしまう(権限の過剰付与)」や「アクセスキーが漏れて誰でもS3を読み取れる(認証情報の流出)」などです。

IAMを適切に設計し、「最小権限の原則(必要な人に、必要な分だけ)」を徹底することで、こうした「うっかりミス」や「外部攻撃」による被害を最小限に抑えることができます。

権限の一元管理による運用性の向上

IAMを使わず、現場ごとに独自のルールで権限を設定していくと、次のような問題が生じます。

- 誰がどの権限を持っているか把握できない

- 退職者・異動者の権限が放置される

- 監査で指摘される

IAMで管理を一元化することは、単なる整理整頓ではなく、「企業の信頼性を守るためのインフラ」を整えることと同義です。

ポリシー設計の基本と注意点

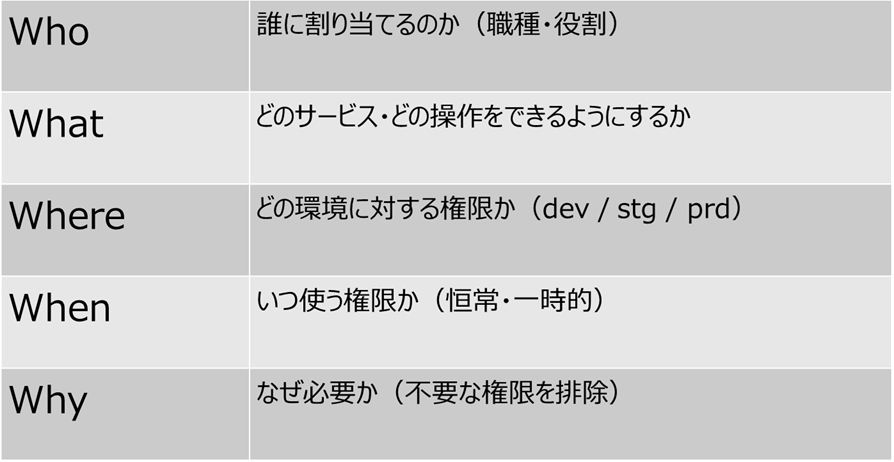

IAMポリシーは非常に強力な設定ファイルであるため、一歩間違えるとシステム全体を危険にさらします。安全な設計のために、AWSでは次の「5W」を意識した権限定義が推奨されています。

最も避けるべきなのは、設定が面倒だからといってとりあえずAdministratorAccess(管理者権限)を付けるという対応です。

一時的には便利ですが、事故や情報漏えいを誘発するため最も危険です。最初は「読み取りのみ」「特定サービスのみ」のように必要最小限から始めるのが安全です。

企業でIAMを使うために知っておくべき“組織的”なポイント

IAMは技術的な設定だけでなく、組織の権限設計そのものに直結します。企業で利用する際は、次の考え方が非常に重要です。

プロジェクト単位・職種単位で権限をモデル化する

IAMグループを活用し、プロジェクトの参加者や職種(開発者、運用者など)に応じて権限を付与する考え方です。具体的には、以下のような運用が考えられます。

- プロジェクトの性質に合わせる:高い機密性が求められるプロジェクトには、「最小権限の原則」に基づき厳格なポリシーを適用する。

広範な操作が必要な場合は、一時的に強い権限を付与したグループを用意し、プロジェクト完了後にグループを削除(またはメンバーを離脱)させる。 - 部門別に権限を定義する:アプリ開発/インフラ運用/監査部門のように、役割分担に合わせて権限を付与する。

例えば、監査部門には「全リソースの参照(Readのみ)」権限を幅広く付与し、実務者には担当領域の操作権限を付与する。

これらを IAMグループ や IAMロール として整理・定義することで、「誰がどの権限を持つべきか」という管理基準が明確になります。

「人」ではなく「役割」に権限を与える

権限を個人(IAMユーザー)に直接紐付けると、異動や退職のたびに設定変更が必要になり、管理が煩雑になります。 「権限(ポリシー)→ 役割(グループ/ロール)→ 人(ユーザー)」 という体系で整理することで、人事異動にも柔軟に対応できる運用が可能です。

大規模環境では Organizations も活用

複数のアプリケーションやプロダクトを運用している企業では、AWS Organizations というサービスの活用が定番です。

プロダクトごとに「開発用」「本番用」とアカウントを分けていくと、管理すべきAWSアカウントは膨大な数になり、個別にIAMを設定していては一元的な統制が困難になります。 そういったケースでは、AWS Organizationsで複数のアカウントを束ねる「統制基盤」を構築し、組織全体への一括したガードレール(権限制限)とIAMを組み合わせることで、高度なガバナンスを実現します。

適切なインフラ設計をお約束するスタイルズのAWS導入・移行サービスはこちら→

IAMのセキュリティベストプラクティス

IAMはAWS利用の「最後にやるもの」ではなく、最初から意識すべきセキュリティの根幹です。事故の多くは複雑な攻撃ではなく、「権限の付与ミス」や「認証情報の管理不備」から発生しています。ここでは、安全な運用のために最低限押さえておくべきポイントを解説します。

最小権限の原則(Least Privilege)

最も重要なベストプラクティスです。ユーザーやロールに付与する権限は「業務に必要な最小限」に絞ります。初心者がやりがちな「とりあえず AdministratorAccess を付与する」設定は、事故の温床となります。

- 可能であれば「読み取り専用」→「書き込み」→「管理権限」の順で段階的に付与

- 特定サービスやリソースのみに限定したポリシーを作り、操作範囲を明確にする

- 退職・異動後に不要な権限が残らないよう定期的に棚卸しする

最小権限を徹底するだけで、ヒューマンエラー・乗っ取り被害・操作ミスのほとんどを防げます。

管理ユーザー・重要アカウントにはMFA(多要素認証)を必ず有効化する

AWSに限らず近年の侵害事故の多くは「パスワードの窃取」から始まっています。特に root ユーザーや管理者権限を持つIAMユーザーが、IDとパスワードのみのMFAなしで運用されている状態は非常に危険です。

MFA導入のポイントとしては以下のとおりです。– rootユーザーは絶対にMFA必須(例外なし)

- 管理者権限を持つIAMユーザーもMFA有効化を義務化

- 現場が混乱しないよう、MFAの登録方法や端末紛失時の手順も明文化しておく

MFAさえ有効化しておけば防げた事故は非常に多いため、コストゼロでできる最大の防御策と言えます。

アクセスキーの安全管理(放置しない・露出させない)

IAMユーザーには、APIやCLIからAWSを操作するための「アクセスキー」を発行できます。これはAWSを外部から操作する「合鍵」のような存在であり、漏洩すると第三者による不正操作を許してしまいます。

注意点としては以下のとおりです。

- アクセスキーを GitHub、共有フォルダ、チャットツール(Teams/Slack等)に貼り付けない

- プログラム内に直接書き込まず(ハードコード禁止)、環境変数や認証プロファイルを利用する

- 長期間未使用のキーを放置せず、利用状況を定期的に確認し、不要なものは削除する

- アクセスキーが必須となる外部サービスを除き、可能な限り「IAMロール」による一時的な権限利用へ移行する

実際の事故の多くは「公開リポジトリに誤ってアクセスキーを push した」ことが原因です。特にCI/CD環境やプログラムの資格情報管理には細心の注意が必要です。

適切なインフラ設計をお約束するスタイルズのAWS導入・移行サービスはこちら→

まとめ

IAMは一見とっつきにくいですが、AWSを安全に使うための「強固な土台」となる最重要サービスです。

本記事のポイントを振り返ると、以下の3点に集約されます。

- IAMの役割:「誰が、AWS上で、何をできるか」を一元管理する仕組み

- 設計の鉄則:5Wの視点で権限を精査し、「最小権限(必要な分だけ)」を付与する

- 運用のコツ: 個人ではなく「役割(グループやロール)」を中心に設計することで、人事異動や組織変更に強い運用を実現する。

IAMが適切に設計されている企業は、セキュリティと運用の両面で強くなります。AWS利用の成熟度を高める第一歩として、まずはIAMの整理から着手することをおすすめします。